Dalle forze dell'ordine alle menti brillanti degli investigatori informatici: avete fatto di HackInBo® Forensic Games un'esperienza unica da ricordare. Un ringraziamento speciale a tutti coloro che hanno reso possibile questo evento unico nel suo genere. □ Grazie ai Partecipanti, agli Organizzatori e a Tutela del Credito Sponsor di questa edizione! Ogni partecipante ha contribuito a rendere questa edizione un trionfo della collaborazione e dell'abilità investigativa. □ Guarda le Foto e Rivivi gli Affascinanti Momenti! □️♂️ HackInBo® Forensic Games 2° Edizione □□ĭesideriamo esprimere una profonda gratitudine a coloro che hanno reso l'edizione di quest'anno straordinaria! □□✨ HackInBo® Forensic Games è stato un successo senza precedenti grazie al fondamentale contributo dei Reparti della Polizia Scientifica di Roma, Bologna, Padova e Ancona e al Reparto Investigativo dei Carabinieri (SIS) di Bologna. 101 Critical Infrastructure Protection for the Public ġ5."HackInBo® Forensic Games - Report e Premiazione 2° Edizione - HackInBo® Winter 2023" Understanding Web and Email Server Security ġ4. Fundamentals of Cyber Risk Management ġ0. Foundations of Cybersecurity for Managers Ĩ. Cyber Supply Chain Risk Management for the Public ħ.

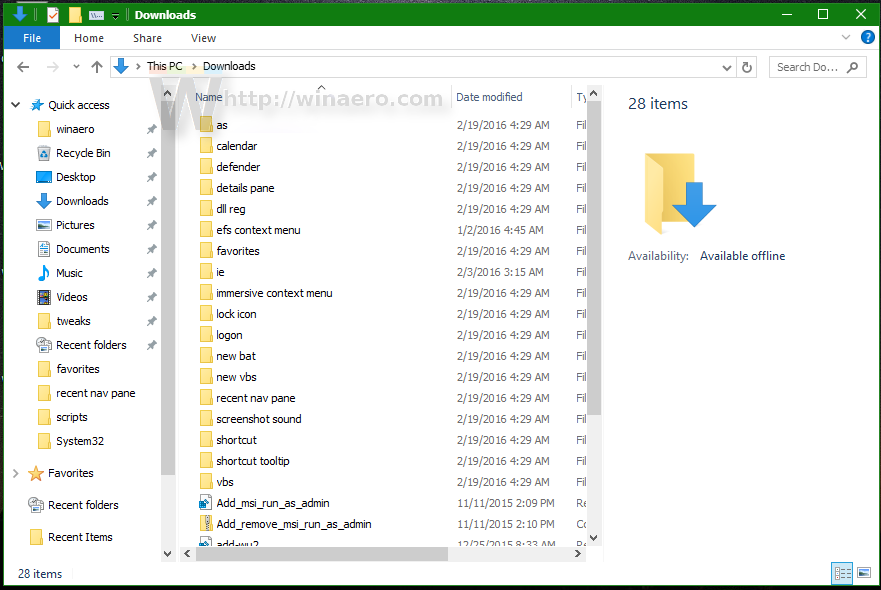

Cryptocurrency for Law Enforcement for the Public Ĥ. Cloud Security - What Leaders Need to Know ģ. (Cyber & Infrastructure Security Agency of the United States)Ģ. Here's 15 FREE courses provided by the CISA. Looking for FREE cybersecurity certifications? GitHub - CyberSecurityUP/Awesome-Red-Team-Operations #cybersecurity #soc #threatintelligence #cloudsecurity #redteam #blueteam #pentest #hacking #malwareanalysis #reverseengineering #informationsecurity #awesome Red Team, PenTest, Blue Team, SOC, Malware Analysis, Cloud Security and OthersĪwesome Malware Analaysis and Reverse Engineering Keep User Account Control Always Turned On: Use Local Account Instead Of Microsoft Accountĥ. They have also listed a few recommendations for better endpoint security as follows:Ģ.Ğnsure Other Applications Are Up to DateĤ. Ğndpoint security vs Endpoint Protection.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

RSS Feed

RSS Feed